- Leistungen

-

Unsere Leistungen

Unser volles technisches Portfolio, zugeschnitten auf Ihr Business – stets topaktuell, differenziert und angepasst auf Ihre Bedürfnisse.

Unsere IT-Professionals unterstützen Sie in ihrer individuellen Ausgangssituation und kombinieren unterschiedliche Technologiebereiche zu Lösungen für Ihren spezifischen Business Case, die Ihr Geschäft voranbringen.

-

- Lösungen

-

Unsere Lösungen

Unsere „Ready-to-use“ IT-Konzepte für spezifische Anforderungen – erprobte Lösungen für Trends, Branchen und Geschäftsmodelle.

Schlüsselfertige IT-Lösungen, von uns entworfen, zertifiziert und getestet, bieten Ihnen die Sicherheit eines validierten Designs, schnelle Technologie-Adaption und attraktive Managed IT-Services.

-

- Referenzen

- Unternehmen

Identity and Access Management

Netzzugangssicherheit und Identitätsmanagement für ein Versicherungsunternehmen.

Verbesserte Sicherheitsarchitektur dank Zugangskontrolle und Identitätsmanagement

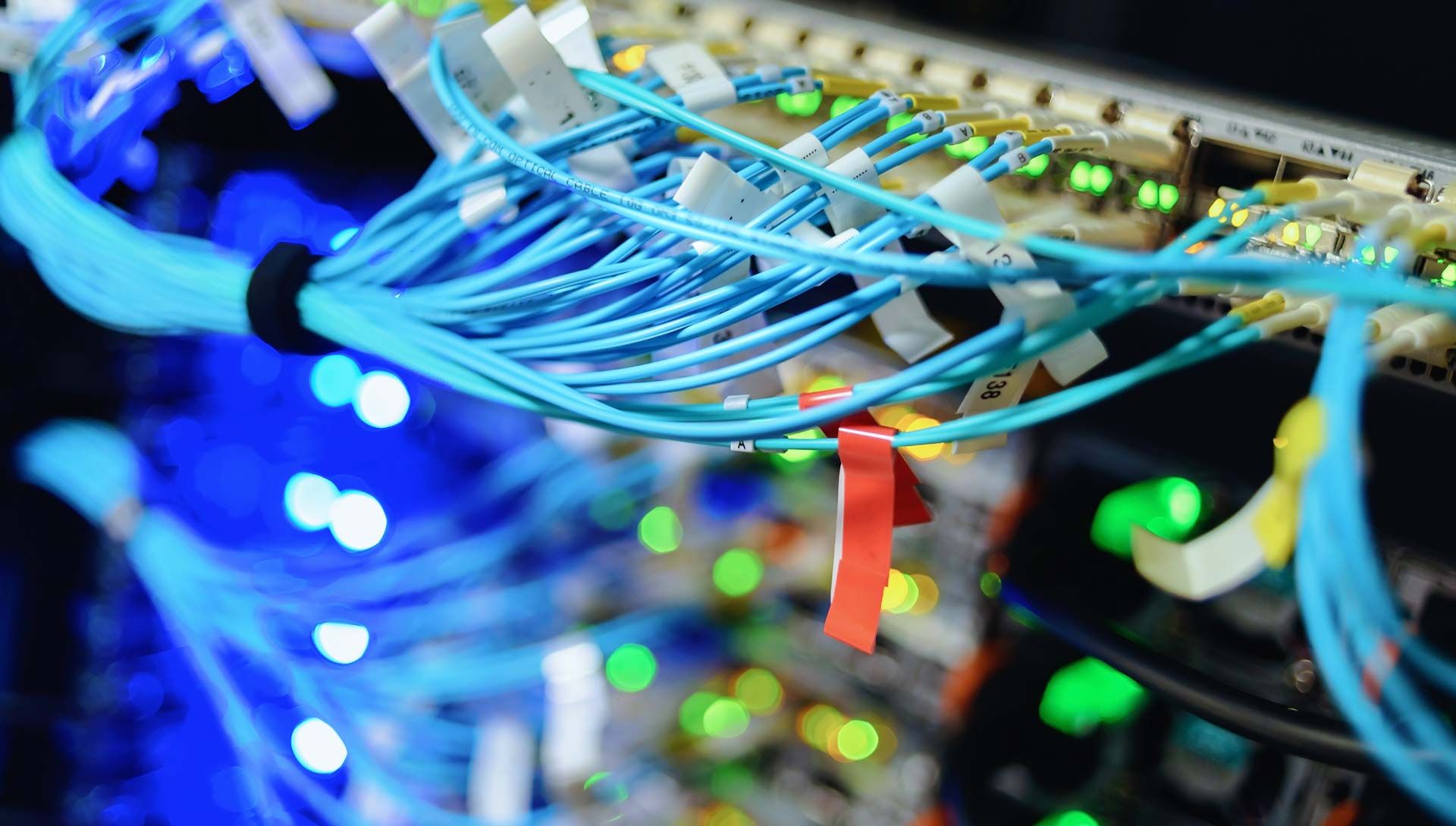

Ein hessisches Versicherungsunternehmen stand aufgrund der erhöhten IT-Bedrohungslage der letzten Jahre vor der Herausforderung, die Sicherheit seiner Infrastruktur zu erhöhen sowie gleichzeitig Skalierbarkeit, Transparenz und Wartungsaufwand zu verbessern. Nach einer eingehenden Analyse der bestehenden Sicherheitsarchitektur durch BEUL wurden die heterogene Zugangskontrolle sowie die Sichtbarkeit der Anwender, Endgeräte und Zugriffe für die IT-Security als die größten Potentiale für Optimierungen identifiziert.

In Workshops mit dem Kunden wurde ein vollständig überabeitetes IAM-Konzept entwickelt, welches zentralisiertes NAC (Network Access Control) auf Zertifikatsbasis für das interne kabelgebundene, drahtlose und externe Netzwerk (VPN- und Cloud- Zugriffe) umfasste. Darüber hinaus wurden Services wie Profiling (automatische Erkennung von Typ und Zugehörigkeit verbundener Endgeräte durch das Netzwerk) und eine Quarantäne Zone (temporärer Netzbereich für Clients, die z.B. den aktuellen Softwarestand nicht erfüllen) eingeschlossen. Herzstück der Lösung ist die Cisco Identity Services Engine (ISE).BEUL führte den Kunden durch die Konzeption und Workshops, unterstützte bei der Definition eines globalen Regelwerks und Richtlinien und implementierte die Lösung in allen Hauptstandorten des Kunden sowie zahlreichen Filialen und Büros. Eine umfassendes Monitoring und Change Management in der Systemumgebung ist durch einen BEUL Managed Service dauerhaft sichergestellt.

Motivation

- Verringerung des administrativen Aufwands durch Ablösung verteilter, heterogener Benutzerverwaltungen zugunsten eines vereinheitlichten, zentral verwalteten Netzzugangs

- Verbesserung der Transparenz durch Etablierung eines zertifikatsbasierten Identitätsmanagements mit durchgängigen Prozessen

- Erhöhung der IT-Sicherheit durch Implementierung erweiterter Funktionen wie Device Profiling, Quarantäne Zone und feingranulare Autorisierung

Herausforderungen

- Aufwendige IST-Analyse der Netz- und Benutzerlandschaft durch schwierige Dokumentationslage

- Aktualisierung und Erweiterung der Sicherheitsrichtlinie des Unternehmens unter Abstimmung mit zahlreichen internen Stellen des Kunden

- Integration älterer Endsysteme ohne integrierten NAC-Support wie Legacy-Server, -Drucker und -Telefonie

- Überarbeitung der vorhandenen Makro-Netzsegmentierung auf VLAN Basis

Technologien

Das Projekt in Zahlen

-

![Identity and Access Management]() Identity and Access Management

Identity and Access ManagementNetzzugangssicherheit und Identitätsmanagement für ein Versicherungsunternehmen.

-

![Hybrid Unified Communications]() Hybrid Unified Communications

Hybrid Unified CommunicationsCloud-integrierte Kommunikation, Messaging und Conferencing für ein Finanzunternehmen.

-

![Data Center Fabric]() Data Center Fabric

Data Center FabricGeoredundantes Rechenzentrum mit „Leaf & Spine“ Architektur für ein Finanzunternehmen.

-

![Digital Public Rescue]() Digital Public Rescue

Digital Public RescueDigitaler Einsatzleitwagen und IT-Infrastruktur einer städtischen Feuerwehr.

-

![Media Delivery DMZ]() Media Delivery DMZ

Media Delivery DMZSecure Internet Edge für einen IP-TV Streaming Spartensender.

-

![Digital Schooling]() Digital Schooling

Digital SchoolingAllround IT-Infrastruktur für eine regionale Berufsschule.

-

![High-Density IoT VPN]() High-Density IoT VPN

High-Density IoT VPNIntelligente Ortsnetzstationen für einen Energieversorger.

-

![Enterprise Campus LAN]() Enterprise Campus LAN

Enterprise Campus LANAktive Gebäudevernetzung und Patchverkabelung für ein Chemieunternehmen.

-

![Multi-Site Wireless LAN]() Multi-Site Wireless LAN

Multi-Site Wireless LANSicheres Unternehmens-WLAN für einen Energieversorger.

-

![Blackout-Proof Voice over IP]() Blackout-Proof Voice over IP

Blackout-Proof Voice over IPKrisensichere Betriebstelefonie für einen Energieversorger.